ด้วยคณะอนุกรรมการด้านคอมพิวเตอร์ ชมรมผู้ตรวจสอบภายในธนาคารและสถาบันการเงิน จะจัดสัมมนา เรื่อง IT Security Audit วัตถุประสงค์เพื่อให้ความรู้แก่ผู้บริหารและเจ้าหน้าที่ตรวจสอบของสมาชิกชมรมฯ และนำความรู้ไปประยุกต์ใช้ในการปฏิบัติงานตรวจสอบและการควบคุมภายในระบบสารสนเทศ ในวันที่ 24 สิงหาคม 2555 เวลา 08.30 - 17.00 น. ณ. โรงแรมรัชดาซิตี้ กรุงเทพฯ

คณะอนุกรรมการด้านคอมพิวเตอร์ จึงใคร่ขอเรียนเชิญสมาชิกเข้าร่วมสัมมนาในวันและเวลาดังกล่าว โดยสมาชิกได้รับสิทธิเข้าร่วมสัมมนาโดยไม่เสียค่าใช้จ่ายจำนวน 3 คน รวมทั้งคณะทำงานอีก 7 ธนาคารๆละ 2 คน (รวมเป็น 83 คน) สำหรับสมาชิกที่ต้องการเข้าร่วมสัมมนาเพิ่มเติมจะมีค่าใช้จ่ายท่านละ 1,000 บาท

ขอให้สมาชิกที่สนใจเข้าร่วมสัมมนาโปรดกรอกแบบฟอร์มเข้าร่วมสัมมนาและส่งมาที่นายทะเบียน คุณพิมพ์พันธ์ น้อยเคียง Email pimphan.noy@uob.co.th โทร0-2620-2174ภายในวันที่ 20 กรกฎาคม 2555 และชำระค่าใช้จ่ายส่วนเกินโดยนำเงินฝากเข้าบัญชีธนาคารกสิกรไทยชื่อบัญชี “นายนิคม คุ้มตลอดและ น.ส. พรวรินทร์ พุฒิมโนสิทธิ์ เลขที่บัญชี 093-2-51176-2 สาขาถนนประชาชื่น” และขอให้ส่งสำเนาใบนำฝากเงินไปยังเหรัญยิก คุณนิคม คุ้มตลอด Email mocin_k@hotmail.com โทร 081-907-0410 ภายในวันที่ 31 กรกฎาคม 2555

กำหนดการสัมมนา เรื่อง “IT Security Audit”

วันที่ 24 สิงหาคม 2555 เวลา 08.30 - 17.00 น.

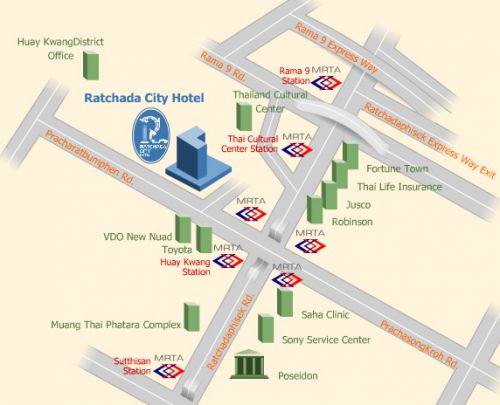

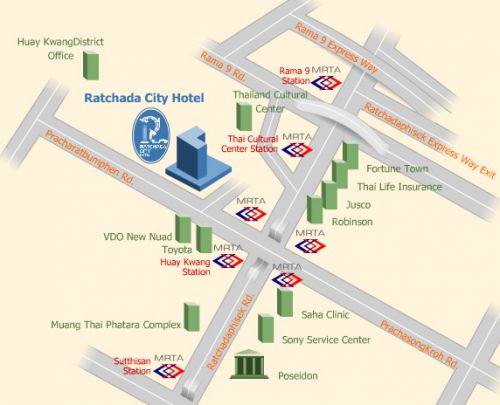

ณ โรงแรมรัชดาซิตี้ กรุงเทพฯ

Module 1: Information Security Testing Overview

· Information Security Testing Policy

· Information Security Testing Methodologies

- The Open Source Security Testing Methodology (OSSTMM)

- The Information Systems Security Assessment Framework (ISSAF)

- The NIST Guideline on Network Security Testing (SP 800-115)

· Information Security Testing Techniques

- Passive and Active

- DEMO: Passive and Active Gathering/Scanning

- White-Box and Black-Box Approach

- Blue Team and Red Team

· Phases in Information Security Testing

- Footprinting

- Scanning

- Enumeration

- Gaining access

- Covering track

Module 2: Vulnerability Assessments (VA) Concept

· Definition of Risk, Vulnerability and Threat

· Risk Assessment

· Vulnerability Assessment Methodology

· Common Vulnerabilities and Exposure (CVE) list

· NIST SCAP Project

· Vulnerability Assessment tools

· LAB: Vulnerability Scanner

Module 3: Web Application Hacking

· How are Web Servers Compromised

· Web Application Hacking

· Web Application Threats

· OWASP Top 10

· LAB: Web Application Hacking base on OWASP top 10

· Google Hack Database (GHDB)

· Hardening Web Application

. Audit Checklist and Configuration Guideline